WordPress 雖然是一款開源CMS 系統,但它並不能完全規避網路攻擊或安全漏洞帶來的風險。因此,當我們用WordPress 建造外貿網站時,網站的安全性也是我們需要重點兼顧的。

提高WordPress的安全性不僅是抵禦駭客入侵的關鍵舉措,更是維護用戶資料安全與信任的重要基礎。

本文將針對WordPress 常見的攻擊威脅進行分析,並逐步介紹多項在日常使用中可行的安全提升措施。此WordPress教學是在“網站速度優化”」內容之後,更深入的WordPress 安全指南。希望透過系統學習,幫助讀者輕鬆建立更安全、穩定的網站,也為訪客提供一個可靠的訪問環境。

WordPress網站會遭受的網路攻擊

讓我們先來看看WordPress網站一般會遭受的網路攻擊有哪些:

密碼攻擊

密碼攻擊透過不斷重複輸入使用者名稱和密碼來暴力破解網站後台。如果有人知道了你常用的密碼(例如生日、電話號碼等容易被猜到的密碼),他們就可能試圖用這些資訊登入你的後台,進而入侵網站。

或者如果你的管理員帳號使用了一個非常簡單的密碼,例如“password123”,那麼攻擊者可以用自動化的工具嘗試常見的簡單密碼,一旦猜對,他們就能控制你的網站,添加或刪除內容,甚至盜取顧客資訊。

XSS攻擊

XSS(跨站腳本)攻擊通常會利用插件漏洞,將惡意程式碼注入到網站中。尤其是使用破解版插件,極易為網站埋下安全隱患,成為駭客注入XSS 攻擊的入口。一旦攻擊成功,網站的敏感資訊可能被竊取或被竄改。

舉個常見場景:如果攻擊者在評論區插入了惡意JavaScript 程式碼,而你的網站沒有對這類輸入進行有效過濾,那麼其他使用者在瀏覽這些評論時,這段程式碼就會在他們的瀏覽器中執行。

這樣一來,駭客不僅可以竊取訪客的cookie 或會話訊息,甚至有可能在使用者毫不知情的情況下,控制其帳戶或進行其他惡意操作。

SQL注入

SQL注入就是攻擊者在輸入資料時注入惡意SQL程式碼,從而操控後端資料庫。例如你的WordPress網站上有一個搜尋框,用來搜尋網站上的產品資訊。

如果攻擊者在搜尋框輸入特定的SQL指令,例如' OR '1'='1, 且你的網站沒有防止SQL注入的措施,這將使這條SQL查詢傳回資料庫中所有的產品資訊。這種攻擊可以導致敏感資料洩露,如用戶資訊、產品成本等。

DDoS攻擊

DDoS(分散式阻斷服務)攻擊是指攻擊者向你的網站短時間內發送大量流量,導致伺服器資源被耗盡,網站效能嚴重下降,甚至直接崩潰。例如,在黑五促銷期間,你的ToC 網站上線了爆款打折產品,正常情況下會吸引大量用戶造訪。但此時,攻擊者可能利用殭屍網路(成千上萬台被控制的裝置),同時向你的網站發動請求,製造流量洪峰。

結果就是,網站伺服器被大量無效流量拖垮,正常客戶無法訪問網站,直接影響外貿網站的詢盤和訂單轉化,嚴重時甚至會損失核心客戶和商機。

如何提升WordPress網站的安全性?

WordPress 的靈活與強大讓其成為全球最受歡迎的網站建立系統,但開放性也意味著面臨更多的安全挑戰。要打造一個安全、可靠的WordPress 網站,僅僅依靠一兩項措施遠遠不夠,更需要從多層級、系統化的角度進行全方位防護。

本教學結合實操經驗,將WordPress 安全體系分為五大層級,其中許多WordPress防護功能可以藉由Wordfence Security這個外掛程式來實現(免費版即可噢)。

第一級:基礎防護

給網站設定強密碼

強密碼是保護網站安全的第一道防線。簡單或常見的密碼很容易被駭客利用自動化工具暴力破解。一旦攻擊者獲得你的帳戶存取權限,就可能竊取網站敏感資料、植入惡意程序,甚至直接刪除網站內容。

因此,建議設定複雜且唯一的強密碼,最好是那種自己都記不住的長密碼,並妥善保存。你可以使用像 LastPass 這樣的密碼管理工具自動產生並保存高強度密碼,建議密碼長度至少16位元。

安裝SSL憑證

假設你在郵局寄信,如果信封不封閉,信件內容可能會被任何人看到或竄改。 SSL憑證相當於是為網站的資料通訊加密一個安全的“信封”,確保資料(例如使用者輸入的密碼和付款資訊)在傳輸過程中不被窺視或篡改。

SSL憑證透過對使用者的瀏覽器和網站伺服器之間傳輸的資料進行加密,確保資料在網路上傳輸時的安全。

即使資料在傳輸過程中被攔截,資訊也因為加密而無法被讀取。

大多數網站託管服務(例如SiteGround、Cloudways)都提供免費的SSL憑證(如Let's Encrypt),在你的託管控制面板中,通常有選項可讓你一鍵安裝SSL憑證。如果你不知道怎麼操作,可以看我上面兩篇外貿主機教學。

如果你的網站有一段歷史,也沒有安裝SSL證書,那麼會出現很多資源都是HTTP開頭的,這時候安裝SSL證書不能保證修改以前的資源鏈接,這個時候可以安裝Really Simple SSL來解決這個棘手的問題。

安裝這個外掛程式之前記得備份網站,因為有可能啟動這個WordPress外掛後出現無法存取後台登入介面的情況;如果碰到這樣的問題,那麼解決方法就是透過FTP或面板後台去刪掉Really Simple SSL這個外掛的檔案。

及時升級WordPress版本、外掛和主題

在使用WordPress 建立網站時,主題和插件是必不可少的。但要注意的是,過時的WordPress 程式、外掛程式或主題往往存在安全漏洞,很容易被駭客利用進行攻擊。

開發者會在新版本中修復已知的安全漏洞,因此及時升級外掛程式、主題和WordPress 主程序,是降低網站被入侵風險的重要措施。

你可以選擇開啟自動更新,也可以定期手動檢查和更新所有組件。務必在更新前備份網站數據,以防萬一出現相容性或其他技術問題,確保網站安全無憂。

還有,不要為了省一些費用而去使用破解版的WordPress主題和插件,比如WP Rocket和Elementor PRO這類常用但是破解版滿地都是的插件。

第二級:身分與存取控制

隱藏WordPress版本

不同版本的WordPress 可能有特定的安全漏洞。如果攻擊者能夠輕易獲取你的網站WordPress 版本信息,就有可能針對這些已知漏洞發起攻擊。透過隱藏WordPress 版本號,可以有效降低被精準攻擊的風險。

你可以使用Wordfence這個安全插件,它內建了隱藏WordPress 版本號碼的功能,幫助提升網站的安全性。

更改後台登入位址

我們用WordPress網站預設的登入位址是https://yourdomain.com/wp-login.php,這個登入位址是直接暴露在網路上的,很容易為攻擊者提供了明確的目標。更改這個後台登入位址能夠有效減少自動化攻擊,因為攻擊者首先需要找到正確的登入頁面。

將預設的wp-login.php更改成只有網站管理員知道的路徑,可以使用WPS Hide Login這個外掛來實現。

限制登入次數

限制登入次數的核心作用是防止暴力破解攻擊──也就是駭客用自動化工具不斷嘗試不同的使用者名稱和密碼組合,直到撞對為止。

透過設定登入失敗的最大次數,系統在達到限制後會暫時鎖定該IP 位址,阻止其繼續嘗試登入。這可以大大降低密碼被暴力破解的風險。可以使用Wordfence Security這款一站式安全插件來實現限制登入次數的功能。你可以自訂密碼登入失敗多少次後鎖定,也可以自訂鎖定多久。

這個功能是在Wordfence的“Firewall”下的“Brute Force Protection”中,免費版即可使用。

刪除不活動用戶帳戶

不活動的使用者帳號如果被遺忘,可能成為安全漏洞。例如,如果這些帳戶的密碼很弱,或者帳戶持有者不再更新其安全性設定(如啟用兩步驟驗證),它們就可能輕易地被駭客攻破。

想要防止非活躍的帳戶成為攻擊目標,應定期審核並刪除這些帳戶。可以點開WP後台管理介面中的「使用者」部分來進行非活躍使用者的管理。

第三級:安裝主動安全防護插件

WordPress的主動安全防護外掛有很多,例如:WordFence,iThemes Security,Sucuri,All in One WP Security,WP Cerber Security,JetPack等。我個人的話是推薦WordFence,因為它不僅能為網站安裝Web 應用防火牆(WAF),過濾並阻斷惡意流量,還能有效防禦DoS 和DDoS 攻擊,提升獨立站的整體安全等級。在初級階段用免費版就完全足夠了。

透過WordFence,可以快速地進行一些安全性操作,包括:

- 禁用XML-RPC:XML-RPC 功能經常被駭客用於暴力破解和DDoS 攻擊,關閉後可以降低被攻擊的風險。

- 限制登入嘗試:透過限制失敗的登入嘗試次數,可以降低密碼攻擊的成功率,剛剛上面提到的。

- 停用內建檔案編輯器:WordPress 預設允許管理員直接在背景編輯主題和外掛程式的PHP 檔案。如果後台帳戶被攻破,攻擊者可能會藉此篡改網站核心程式碼。建議將此功能關閉以減少風險-這個功能Wordfence 可以實現,部分外掛程式(如Really Simple SSL)也支援關閉檔案編輯器。

第四級:伺服器與檔案層面硬化

停用PHP 執行/uploads下的文件

WordPress 網站的/wp-content/uploads 目錄通常用於存放圖片、影片、文件等靜態文件,理論上這裡不應該有任何PHP 腳本被執行。如果被駭客上傳了惡意PHP 文件,並能在此目錄執行,將極大威脅網站安全。因此,建議透過伺服器設定禁止PHP 在該目錄下執行。

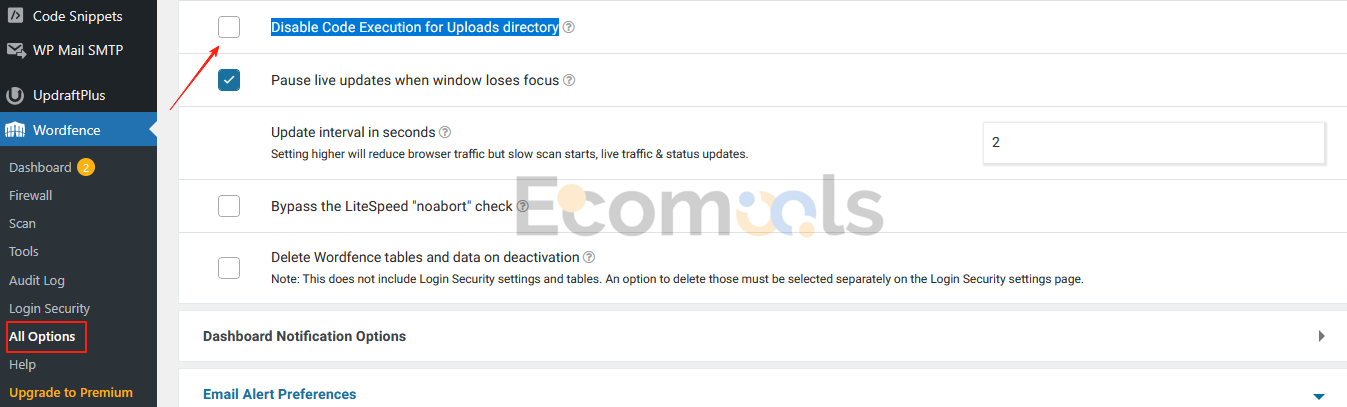

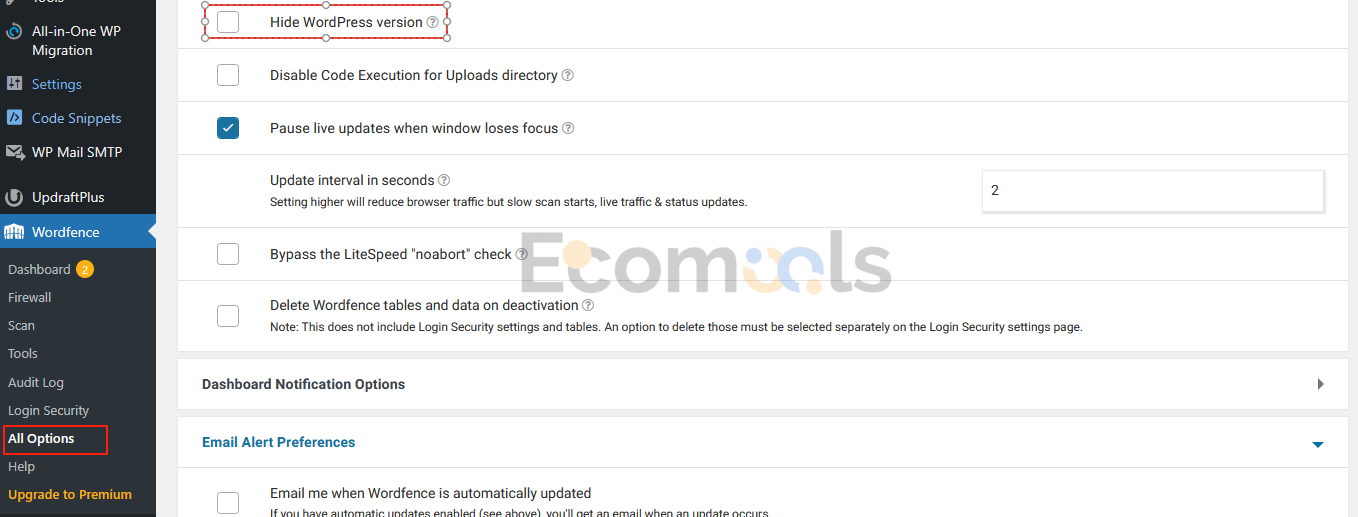

那要怎麼實現呢?我們藉助「WordFence」這個安全插件即可實現,在「All Options」裡面,搜尋「Disable Code Execution for Uploads directory」這個選項,然後勾選、儲存即可。

隱藏WordPress版本號

駭客通常會先掃描你網站的WordPress 版本號,如果發現你用的是某個存在已知漏洞的老版本,就可以專門利用這些漏洞發動「有針對性」的攻擊。如果攻擊者無法直接取得你的WordPress 特定版本,只能嘗試一些通用的攻擊方式,攻擊的成功率會明顯降低,網站被入侵的風險也隨之減少。雖然隱藏版本號碼不是萬能鑰匙,不能代替系統和插件的及時升級,但它能作為一道“隱身衣”,讓你的網站變得更難被鎖定為攻擊目標。

這個我們也還是可以透過WordFence來實現,這個功能是包含在免費版中的。在「All Options」裡面,搜尋「“Hide WordPress version”,然後勾選,點擊“SAVE CHANGES”。其實這個選項就在“Disable Code Execution for Uploads directory”這個選項上面。

限製檔案和資料夾權限(慎重操作)

我們在上面第二層級防護的時候有提到,應盡量限制使用者權限,避免為一般使用者或不常用帳號指派管理員權限,降低誤操作和安全風險。合理分配權限能有效減少因帳號被攻破而導致的重大損失。

除了使用者權限管理,合理設定檔案和目錄權限也是提升WordPress安全性的措施之一。建議的PHP檔案和目錄權限設定如下:

- wp-admin: 755

- wp-includes: 755

- wp-content: 755

- wp-content/themes: 755

- wp-content/plugins: 755

- wp-content/uploads: 755

- .htaccess: 644

- index.php: 644

- wp-config.php: 640

這裡說明一下這些權限代表什麼:

- 644:所有人可讀,只有文件擁有者可寫

- 755:所有人可讀/可執行,只有擁有者可寫

- 644:僅擁有者可寫,所有人可讀

- 600 或640:僅擁有者可讀寫,其他人不可訪問

需要注意的是,如果文件或目錄權限設定不當,例如將本應允許使用者存取的文件(如圖片)權限設定得過於嚴格,可能會導致訪客無法正常瀏覽網站上的圖片或下載文件,影響網站的正常功能和使用者體驗。

更改檔案權限一般是透過FTP工具,詳細教學可以看WordPress的官方檔案權限修改教程。

如果你是透過寶塔面板或者SiteGround這類共享主機安裝的WordPress網站,那麼你可以直接從他們的檔案管理器中去修改權限。

第五級:網站備份與緊急復原

即使落實了前面所有安全措施,網站仍有可能遭遇一些無法預料的突發情況,例如資料庫崩潰、資料遺失,或遇到其他意想不到的安全風險。這時,定期進行網站備份就很有必要了。

WordPress備份的話建議採用「雙重保險」——不僅要在本地保存備份文件,還應設定遠端備份,以防單一備份遺失或損壞。

遠端備份可以選擇如UpdraftPlus 這類,它支援自動定期備份至雲端(如Google Drive、Dropbox、Amazon S3 等),並能一鍵還原數據,極大提升緊急復原能力。備份到雲端後我們也可以下載到本地進行本地備份。當然,All in One WP Migration也是一個非常不錯的備份插件,支援本地(免費)和遠端備份(付費)。

另外,我個人也經常使用ManageWP這個插件,它可以為你的網站實現遠端自動備份,並且支援一鍵恢復。 ManageWP 除了備份功能,還能集中管理多個WordPress 網站、監控安全性、自動更新等,非常適合有多個網站或希望雲端託管備份的站長使用。